El peligro de una contraseña: intentaron hackear mis cuentas tras robar mi Houseparty

Internet es un lugar lleno de peligros. Si nos ponemos a pensar en la cantidad de servicios que utilizamos en nuestro día a día es posible que perdamos la cuenta. Hoy compartimos una historia real de un robo de contraseña, probablemente a causa de un fallo de seguridad en la aplicación Houseparty.

En Internet circula mucha información personal y confidencial. El robo de datos es un problema que se encuentra a la orden del día en la red. De hecho, más tarde comprobaremos si hemos caído o no alguna vez en un robo de datos, aunque por cualquier circunstancia no nos hayamos dado cuenta.

Houseparty es una aplicación de videollamadas que, al igual que Zoom, se ha popularizado mucho durante el confinamiento producido por el coronavirus. Pese a que no son las únicas apps con las que podemos realizar videollamadas, se han convertido en las más populares.

Ambos servicios han sido criticados por la poca seguridad que ofrecían al aparecer brechas de seguridad en sus aplicaciones. Zoom y Houseparty no han sido las únicas que se han visto afectadas por problemas de seguridad, sino que Jitsi Meet también permitía que se colasen desconocidos en las videollamadas.

Aunque en Houseparty también puede entrar casi cualquier usuario en una videollamada, por suerte el servicio dispone de opciones para que no se cuelen desconocidos en las conversaciones de Houseparty.

La app ha sido acusada reiteradas veces de hackeo e incluso ofrece una cantidad millonaria para aquel que encuentre un fallo de seguridad en su aplicación. La plataforma siempre desmintió que sufra problemas de seguridad, y cree que sufre una campaña organizada de desprestigio.

Houseparty es un servicio con el que la mayoría de sus usuarios se encontraban a gusto, pero las sospechas de hackeo comenzaron a aparecer cuando muchos usuarios recibían correos electrónicos con nuevos inicios de sesión e intentos de cambiar la contraseña en Netflix o Spotify.

El hackeo de Zoom ha sido confirmado con más de 500.000 cuentas afectadas, que ahora se encuentran en la Dark Web y que probablemente estén siendo vendidas en el lugar más oscuro de Internet.

Ya que nos encontramos en contexto, comencemos a relatar el incidente que comenzó el pasado sábado 11 de abril. Debemos aclarar que la gran mayoría de nosotros utilizamos contraseñas iguales o realmente similares en varios servicios. A pesar de conocer y haber sido advertido en muchas ocasiones de que no es seguro usar de contraseñas idénticas o parecidas en diferentes lugares, seguía haciéndolo.

Eso sí, la contraseña era segura, es decir, incluía mayúsculas, minúsculas e incluso un carácter tipográfico. Es una contraseña que se había utilizado en multitud de servicios desde el año 2015, por lo que era probable que, si alguno sufría una filtración de datos, ocurriría justo lo que se desencadenó la mañana de aquel sábado.

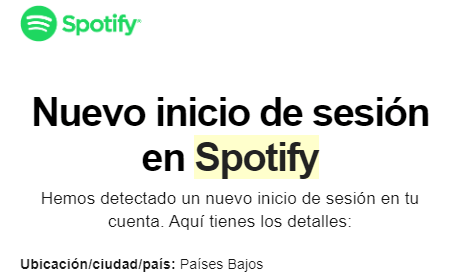

Cuando me levanto suelo revisar el correo electrónico. Ese día me encontré con varios correos electrónicos procedentes de Spotify donde se informaba de que se había iniciado sesión con mi cuenta en diferentes países.

En mi caso los inicios de sesión fueron en Países Bajos y Estados Unidos, sin ninguna ubicación exacta, aunque tampoco nos podemos fiar de la dirección que ofrecen este tipo de correos electrónicos, pues se basan en la localización del servidor al que se encuentran conectados.

Alguna vez iniciando sesión desde mi casa, aparecía que lo había hecho en la otra punta del planeta.

Lo primero que hice fue cambiar la contraseña de la cuenta de Spotify. No utilizo este servicio de música en streaming, por lo que no le di más importancia y achaqué el error a una sincronización del servidor.

A las pocas horas, me encuentro con un nuevo inicio de sesión cuando ya había cambiado la contraseña de la cuenta de Spotify. Esta vez, el inicio de sesión se realizó en Rusia. Cuando saltó este nuevo aviso me puse en contacto con Spotify, pero tras escribir estas líneas aún no he recibido ningún tipo de respuesta por su parte.

En ese momento me di cuenta de que algo no iba bien. Habían conseguido descifrar una contraseña nueva que, si bien es cierto que guardaba ciertas similitudes con la anterior, era diferente. Esto fue lo primero que me puso sobre aviso, y cuando comencé a investigar a qué podría deberse me encontré con que muchos usuarios estaban sufriendo algo similar, pero en su caso también con su cuenta de Netflix.

Se lo comenté a amigos con los que compartía pocos servicios, aunque uno de ellos era Houseparty. Casualmente ellos también habían sido afectados en sus cuentas de Netflix y Spotify, aunque como decimos, no hay pruebas concluyentes de que fuese Houseparty la fuente del hackeo. Es posible que algún otro servicio en el que todos tuviésemos una cuenta sufriese el hackeo y por el momento no se haya descubierto.

Me gustaría recalcar que nunca dispuse de una cuenta en Zoom o Jitsi Meet, ni tan siquiera había descargado la app de ninguna de ellas. Tras haber tomado medidas en la cuenta de Spotify, aunque en vano, seguí con mis quehaceres de cuarentena.

Me desperté el domingo y me encontré con nuevos correos electrónicos, pero en este caso no se trataban de inicios de sesión en Spotify, sino en Origin, la plataforma de juegos de Electronic Arts, donde sí tenía la verificación en dos pasos activa, por lo que los delincuentes debían introducir ese código para así lograr algo.

La verificación en dos pasos o seguridad de doble factor es un método de seguridad muy común y que la gran mayoría de servicios poseen. Consiste en que una vez hemos introducido nuestro email y contraseña, recibiremos un código al móvil o al email que debemos indicar para confirmar el inicio de sesión.

Cuando me percaté de lo que estaba ocurriendo no lo dudé ni un momento, encendí el ordenador para cambiar la contraseña de la multitud de servicios que compartían contraseña con ese email y sin estar dotados de verificación en dos pasos.

No se había terminado ni tan siquiera de cargar Windows cuando de repente recibo otro correo electrónico con un nuevo inicio de sesión en mi Apple ID en Rusia, concretamente en un MacBook Air.

No estaba en Rusia y no he tenido un MacBook nunca, así que me temí que efectivamente alguien tenía mi email y la contraseña.

Aunque hace años que no poseo un smartphone o una tablet de Apple, por lo que no me afectaba en nada que dispusiesen de él, pude retirarles el acceso a la cuenta y cambiar la contraseña a una totalmente distinta. Al menos en el ID de Apple, no es posible activar la verificación en dos pasos a no ser que dispongas de un iPhone.

Lo que sí pude hacer es quitarles el acceso a mi Apple ID desde ese equipo para que ya no pudiesen entrar. Eso sí, estuvieron unos 5 minutos en su interior y no cambiaron absolutamente nada.

Probablemente los ciberdelincuentes utilizaban una VPN para intentar averiguar del país del que procedía mi cuenta, de modo que no saltase que se encontraban conectados. Por otro lado, no accedieron a plataformas donde sí que me podrían haber hecho un "estropicio" o un desfalco como, por ejemplo, en Amazon o PayPal.

En ningún momento intentaron acceder a mi cuenta de Google, donde tenía la verificación en dos pasos activada, ni tampoco intentaron cambiar la contraseña de ninguno de los servicios a los que accedieron.

Como vemos, dentro de lo que pudo ser tuve mucha suerte y finalmente no pasó nada grave, más allá de tener que cambiar las credenciales de tantos servicios.

Ahora que ya explicamos cómo nos dimos cuenta de que alguien estaba accediendo a nuestras cuentas, pensamos que probablemente el foco principal al que se dirijan este tipo de ciberdelincuentes son aquellos clientes con suscripciones activas tanto de Spotify como de Netflix, para venderlas en la Dark Web.

Tras haber conocido algunas de las medidas que tomamos tras este suceso, veamos consejos para navegar con mayor seguridad en Internet.

Activar la verificación en dos pasos

Aunque Internet es un terreno peligroso donde debemos ser muy cautos, siempre podemos hacer uso de herramientas para tomar las máximas precauciones, para que así no puedan acceder a nuestras cuentas.

Recomendamos utilizar autentificadores como Google Authenticator o Authy. Estos autentificadores se encargan de generar un código que caduca a los 30 segundos de su creación. Así no tendremos que depender de ningún tipo de contraseña y, por el contrario, nos serán de utilidad para que únicamente nosotros entremos en la plataforma.

También podemos añadir nuestro número de teléfono donde, por lo general, los SMS son gratuitos y así confirmar los inicios de sesión con el SMS que recibamos al móvil. Es una opción que se podrá activar en gran cantidad de servicios a través de los ajustes y que suele encontrarse en el apartado “Seguridad”.

Cómo saber si nuestra cuenta ha sido hackeada

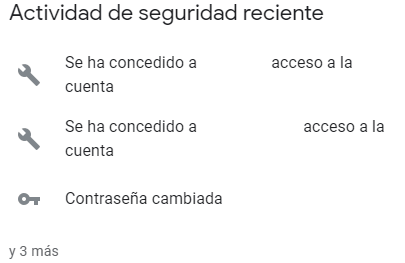

Para conocer si un email ha sido o no hackeado debemos acceder al historial de ubicaciones o conocer en qué dispositivos se ha iniciado sesión. A continuación te mostramos cómo comprobar el historial de ubicaciones en una cuenta de Google:

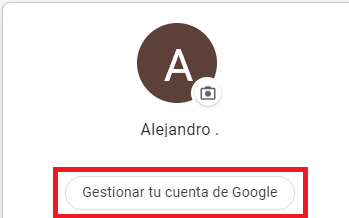

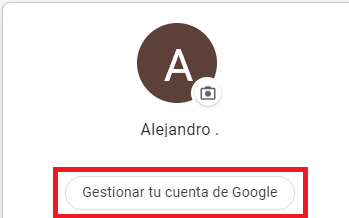

- Una vez hemos iniciado sesión en Google, pulsamos sobre la parte superior derecha en la foto de nuestro perfil.

- A continuación, pulsamos en “Gestionar tu cuenta de Google”.

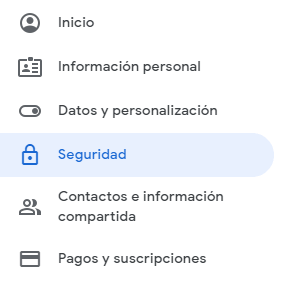

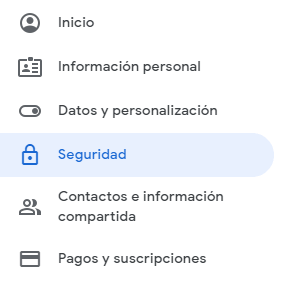

- Después, en la parte izquierda vamos hasta el apartado “Seguridad”.

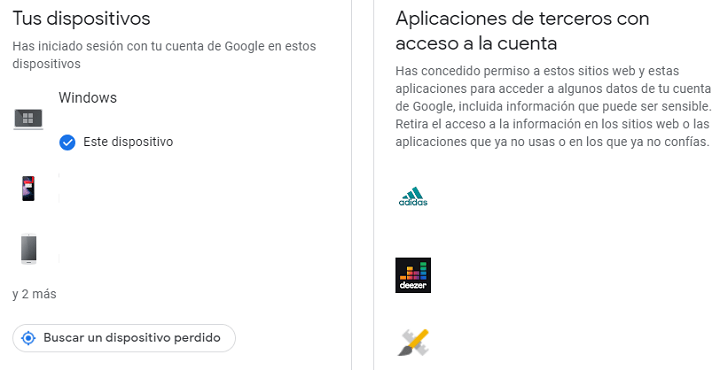

- Una vez nos encontramos en el apartado “Seguridad” nos desplazamos hacia abajo, donde conoceremos en qué dispositivos hemos iniciado sesión y en qué servicios.

- Revisamos ambos apartados y confirmamos que toda la actividad que se muestra haya sido realizada por nosotros. Si no es así, deberemos revisar el permiso que hemos otorgado a los distintos servicios con los que hemos iniciado sesión con Google.

- Aunque en el registro de ubicaciones no aparezca la ubicación exacta no pasa nada, ya que como decimos no es un sistema que se realice por GPS, sino por la dirección IP del router.

Cómo saber si una contraseña es segura

Por lo general, en la gran mayoría de plataformas, a la hora de registrarnos se pide que la contraseña cumpla ciertas condiciones, por ejemplo, que sea más larga de 8 caracteres, que incluya mayúsculas, minúsculas, números…

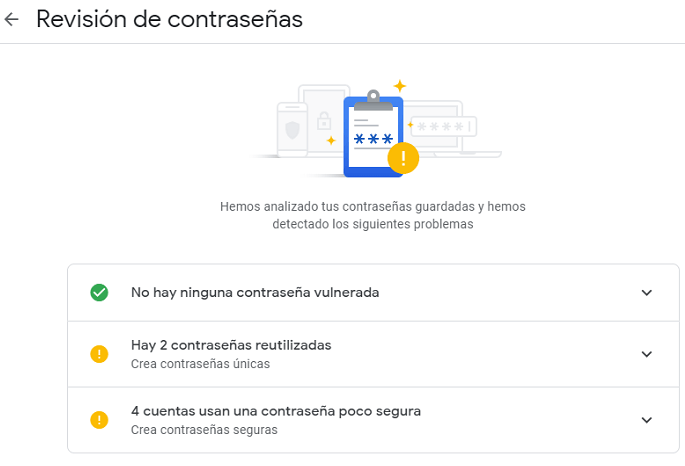

Ahora bien, desde una cuenta de Google nos dirán si poseemos una contraseña duplicada o si debemos realizar alguna acción para que todo se subsane. Para conocer si nuestra contraseña es segura o no en los diferentes sitios web realizaremos lo siguiente:

- Una vez hemos iniciado sesión en Google, pulsamos en la parte superior derecha sobre la foto de nuestro perfil.

- A continuación, pulsamos en “Gestionar tu cuenta de Google”.

- Después, en la parte izquierda vamos hasta el apartado “Seguridad”.

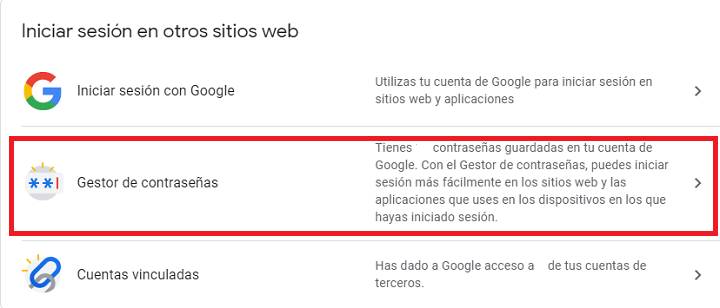

- Una vez que ya nos encontramos en el apartado “Seguridad” iremos hasta el apartado “Iniciar sesión en otros sitios web”.

- Seleccionamos el apartado “Gestor de contraseñas”.

- En la parte superior, pulsaremos sobre “Comprobar contraseñas”.

- Iniciaremos de nuevo sesión con nuestra cuenta de Google.

- Una vez hemos iniciado sesión, nos aparecerán las contraseñas vulneradas, las contraseñas reutilizadas y las cuentas que tenemos en otros servicios que usan una contraseña poco segura.

En el caso de que encontrásemos una contraseña vulnerada, deberíamos cambiar la contraseña de forma inmediata, ya que Google lo que hace es comparar nuestras contraseñas con aquellas que se encuentran junto a nuestro email a lo ancho y largo de sus resultados de búsqueda.

¿Ha sido mi email hackeado?

Aunque si hemos comprobado lo anterior y no hemos visto nada raro deberíamos de estar tranquilos, existen algunas páginas web en las que se muestra si ese email ha sufrido o no una brecha de seguridad de algún servicio.

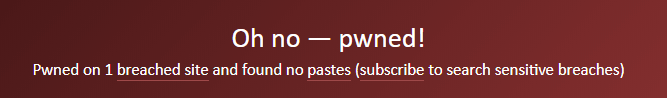

Web: have i been pwned?

Es una de las páginas web más útiles para conocer si nuestro email se encuentra o no en buenas manos, aunque como decimos, hay que tener mucho cuidado con todo lo que recibimos y en qué plataformas nos registramos.

En mi caso, tras todo lo ocurrido, pone que he sido víctima de una brecha de seguridad, sin confirmar que Houseparty tenga algo que ver. Aun así, debemos tener en cuenta que si hemos puesto remedio a todo lo anterior no hemos de preocuparnos.

- Ver Comentarios